-

Postów

278 -

Dołączył

-

Ostatnio

-

Days Won

1

Typ zawartości

Profile

Fora

Kalendarz

Articles

Pliki

Posty napisane przez SecNews

-

-

Obecnie siedzę nad całkiem innym projektem, stąd zastój na SecNews, w planach przenosiny na HTTPS i HTTP2 i być może odświeżenie interfejsu. Dla ciekawskich garść statystyk odwiedzalności SecNews za cały 2015 rok i 2016 rok.

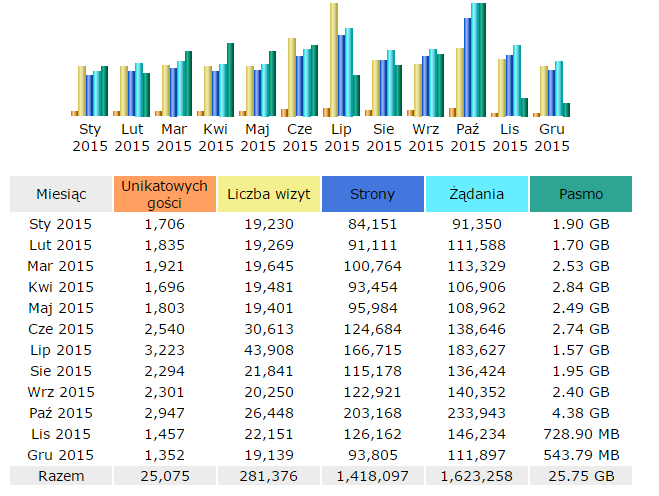

Statystyki za cały 2015 rok (AWStats)

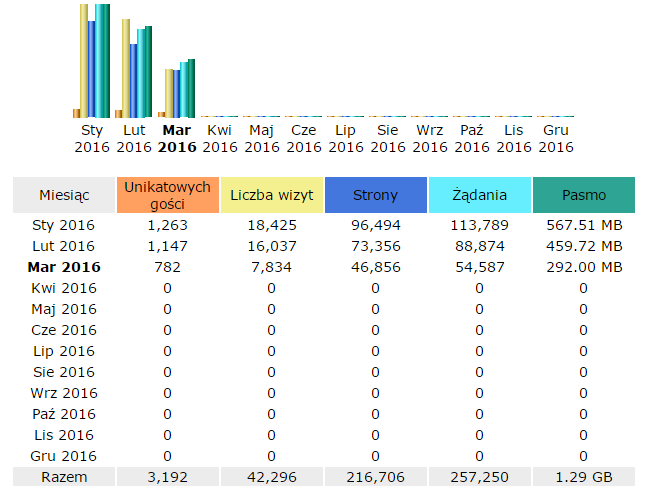

Statystyki za początek 2016 roku (AWStats)

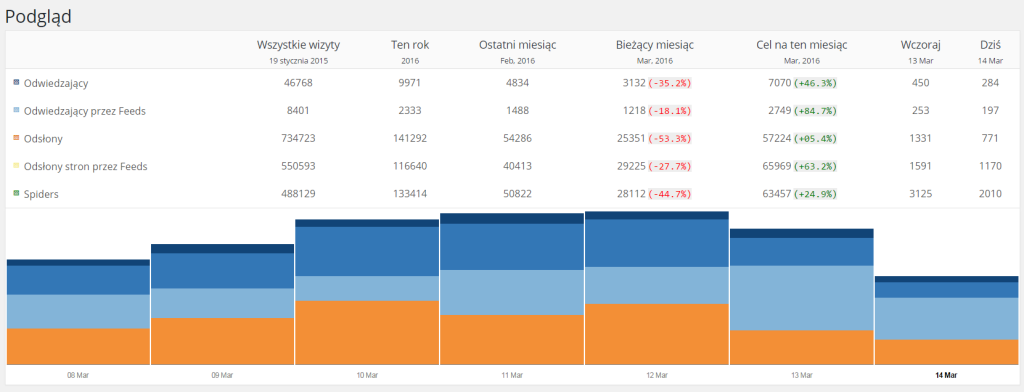

Statystyki za 2016 rok z NewStatPress

Szału nie ma, widać wyraźne spadki spowodowane brakiem jakichś aktualizacji, chociaż i tak dziwi mnie liczba całkowitych odsłon. Macie jakieś pomysły jak rozkręcić ten interes? Co byście powiedzieli na wskrzeszenie starego crackmes.prv.pl (której mirror udostępnił swego czasu poprzedni właściciel Tomkol)?

-

Exim to program typu MTA do obsługi poczty pod systemami typu Linux/Unix. Jest to domyślny MTA na systemach Ubuntu oraz Debian. Exim w wersjach ponizej 4.86.2 posiada błąd związany z brakiem sanityzacji zmiennych środowiskowych przed wywołaniem modułów perla (definiowanych przez opcje perl_startup w głównej konfiguracji Exima). Ponieważ binaria Exima są instalowane z prawami roota (SUID) w systemie, błąd ten może zostać wykorzystany przez napastników z lokalnym dostępem w celu eskalacji przywilejów ze zwykłego usera do usera root.

Exim to program typu MTA do obsługi poczty pod systemami typu Linux/Unix. Jest to domyślny MTA na systemach Ubuntu oraz Debian. Exim w wersjach ponizej 4.86.2 posiada błąd związany z brakiem sanityzacji zmiennych środowiskowych przed wywołaniem modułów perla (definiowanych przez opcje perl_startup w głównej konfiguracji Exima). Ponieważ binaria Exima są instalowane z prawami roota (SUID) w systemie, błąd ten może zostać wykorzystany przez napastników z lokalnym dostępem w celu eskalacji przywilejów ze zwykłego usera do usera root.Więcej informacji oraz działający przykładowy exploit możecie znaleźć w advisorce pod adresem:

http://legalhackers.com/advisories/Exim-Local-Root-Privilege-Escalation.txt

którą napisał Dawid Gołuński.

-

Exim to program typu MTA do obsługi poczty pod systemami typu Linux/Unix. Jest to domyślny MTA na systemach Ubuntu oraz Debian. Exim w wersjach ponizej 4.86.2 posiada błąd związany z brakiem sanityzacji zmiennych środowiskowych przed wywołaniem modułów perla (definiowanych przez opcje perl_startup w głównej konfiguracji Exima). Ponieważ binaria Exima są instalowane z prawami roota (SUID) w systemie, błąd ten może zostać wykorzystany przez napastników z lokalnym dostępem w celu eskalacji przywilejów ze zwykłego usera do usera root.

Exim to program typu MTA do obsługi poczty pod systemami typu Linux/Unix. Jest to domyślny MTA na systemach Ubuntu oraz Debian. Exim w wersjach ponizej 4.86.2 posiada błąd związany z brakiem sanityzacji zmiennych środowiskowych przed wywołaniem modułów perla (definiowanych przez opcje perl_startup w głównej konfiguracji Exima). Ponieważ binaria Exima są instalowane z prawami roota (SUID) w systemie, błąd ten może zostać wykorzystany przez napastników z lokalnym dostępem w celu eskalacji przywilejów ze zwykłego usera do usera root.Więcej informacji oraz działający przykładowy exploit możecie znaleźć w advisorce pod adresem:

http://legalhackers.com/advisories/Exim-Local-Root-Privilege-Escalation.txt

którą napisał Dawid Gołuński.

-

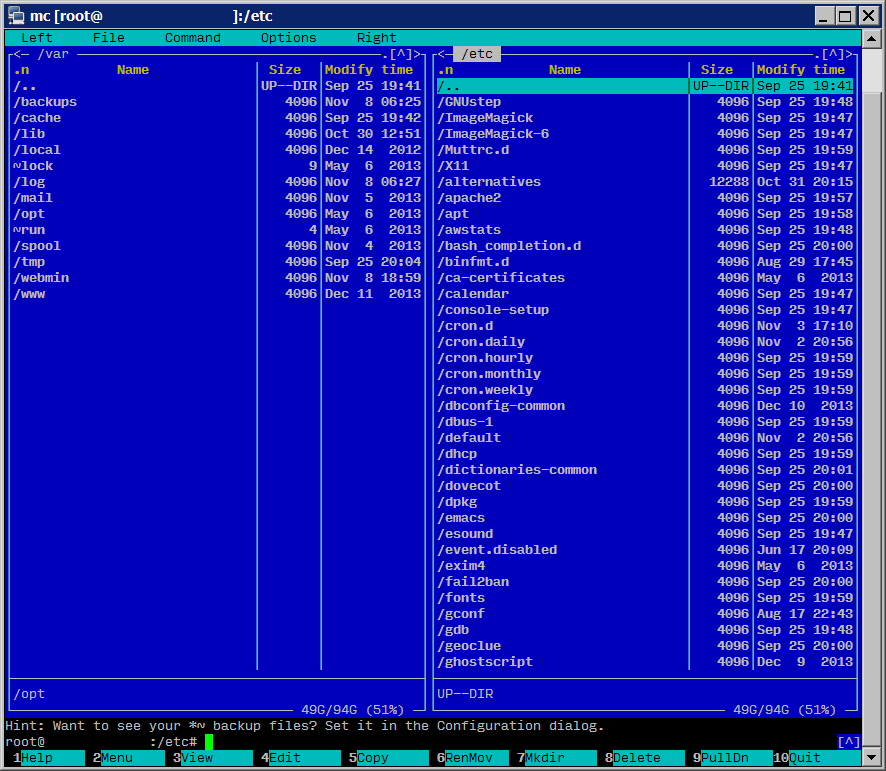

Obrazkowa historia jak poradzić sobie w przypadku rozpakowywania plików, skompresowanych zmodyfikowaną wersją exe kompresora UPX dla systemu Linux. Tak zmodyfikowane wersje UPX-a są często wykorzystywane przy ehem “zabezpieczaniu” już złamanych binarnych aplikacji czy malware i zwykłe upx -d nie działa.

-

Wojtek Muła jak zwykle w formie, dawno nie zaglądałem na jego bloga, a pojawiło się kilka ciekawych wpisów programistycznych

Wojtek Muła jak zwykle w formie, dawno nie zaglądałem na jego bloga, a pojawiło się kilka ciekawych wpisów programistycznychKonwersja liczb zmiennoprzecinkowych na stringi

http://0x80.pl/notesen/2015-12-29-float-to-string.htmlAnaliza działania i optymalizacja algorytmu BASE64

http://0x80.pl/notesen/2015-12-27-base64-encoding.html -

Researcher Wesley Wineberg uzyskał dostęp do interfesjów shell i webowych Instagrama. W ramach zgłoszenia odnalezionych tak krytycznych luk w programie bug bounty Facebooka otrzymał w zamian NIC oraz zgłoszono to jego pracodawcy i grożono sztabem prawników.

Researcher Wesley Wineberg uzyskał dostęp do interfesjów shell i webowych Instagrama. W ramach zgłoszenia odnalezionych tak krytycznych luk w programie bug bounty Facebooka otrzymał w zamian NIC oraz zgłoszono to jego pracodawcy i grożono sztabem prawników.http://exfiltrated.com/research-Instagram-RCE.php

Cała historia oraz jej echa zapewne na długo zapamiętają ludzie zajmujący się pentestingiem, sądząc po tym jaką burzę to wywołało już np. na Reddicie.

https://www.reddit.com/r/programming/comments/3xawa9/instagrams_million_dollar_bug/

Teraz zapewne każdy kto znajdzie tak poważną lukę 2 razy się zastanowi, czy sprzedać to pośrednikowi czy na czarnym rynku, ponieważ to w jaki sposób potraktował to Facebook nikogo więcej nie zachęci do zgłaszania do samego producenta, jeśli efektem jest brak jakiegokolwiek wynagrodzenia i jeszcze informowanie pracodawców…

-

Bardzo interesujący przykład optymalizacji kodu x86 na przykładzie algorytmu szyfrowania AES.

Bardzo interesujący przykład optymalizacji kodu x86 na przykładzie algorytmu szyfrowania AES.Najciekawsze w tym wszystkim dla mnie jest maskowanie instrukcji. Polecam każdemu kogo interesuje assembler, takich rzeczy nie zrobicie w C++.

-

Widać nastały ciężkie czasy dla twórców crypterów FUD (fully undetectable), ponieważ dzisiaj aresztowano dwóch twórców cryptera Cryptex Reborn (reFUD.me). O ile w pełni jest uzasadnione aresztowanie za tworzenie takich narzędzi, to trochę nie rozumiem skąd ta fala ekscytacji, że zamknięto stronę pozwalającą przeskanować pliki oprogramowaniem antywirusowym, które nie wysyła wyników do swoich baz danych.

http://www.net-security.org/malware_news.php?id=3160

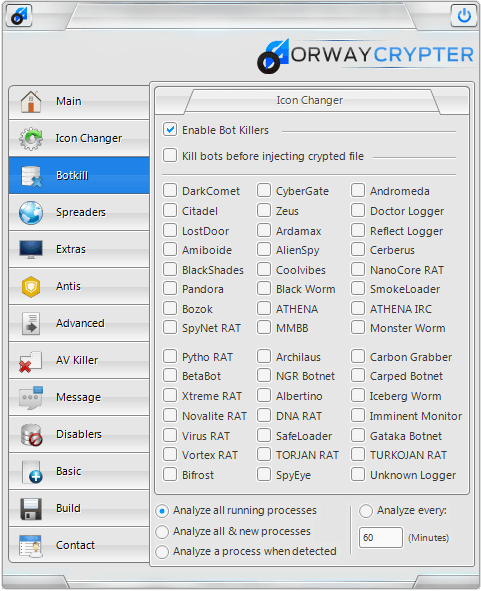

Warto zobaczyć jakie opcje oferował Cryptex Reborn:

Czyżby kolejny na liście był Orway Crypter?

Swoją drogą tak profesjonalnie przygotowanej strony i marketingu mogłaby pozazdrościć niejedna legalnie działająca firma :), celowo nie podaję linku, znajdziecie sami.

-

Pracujesz w korpo i często masz za zadanie przygotować jakiś wykres czy raport? Zrób to ze stylem i w oknie terminalu

Projekt – https://github.com/yaronn/wopr

-

1

1

-

-

Stali bywalcy kanałów IRC wiedzą, że przesyłane linki czasami mogą zaszokować, jednak temu Panu kliknięcie na jednego linka sprowadziło do domu policję, agentów z oddziału antyterrorystycznego i prokuratora, poranek jak z bajki

Stali bywalcy kanałów IRC wiedzą, że przesyłane linki czasami mogą zaszokować, jednak temu Panu kliknięcie na jednego linka sprowadziło do domu policję, agentów z oddziału antyterrorystycznego i prokuratora, poranek jak z bajki

https://blog.haschek.at/post/f7b6d

A wy na jakich kanałach przesiadujecie?

-

Tak mnie naszło na zrobienie listy programów, których używam praktycznie codziennie, a nawet tego nie zauważam :). Jestem ciekaw waszych typów.

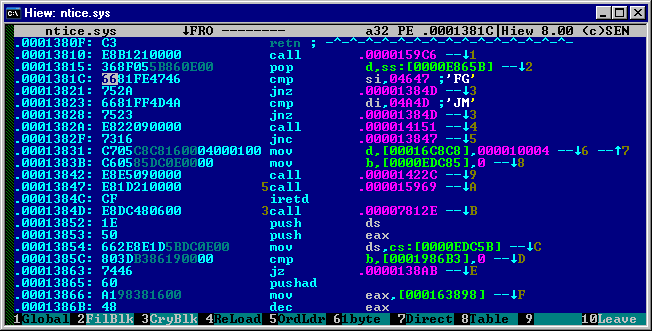

1. HIEW

Czy lato czy zima, nie wyobrażam sobie pracy na komputerze, zwłaszcza przy reversingu bez HIEW. Na komputerach bez HIEW czuję się jak bez ręki. Ten znakomity hex edytor i deasembler / assembler mimo wyglądu rodem z DOSa, jest niezastąpionym narzędziem pracy i jego screenshoty można znaleźć w wielu publikacjach dotykających inżynierii wstecznej i analizy malware.

2. KiTTY

Klient telnet / SSH, fork popularnego Putty. To jeden z tych programów, którego istnienia nie zauważam, jednak jest praktycznie codziennie używany w pracy z moim serwerem.

3. Total Commander

Świat ewoluował, a stary poczciwy Total Commander jest jednym z moich podstawowych narzędzi pracy. Doskonale sprawdza się przy wyszukiwaniu plików (na wyszukiwarkę z Windows patrzeć nie mogę) oraz jako klient FTP. Niektóre programy są po prostu niezastąpione.

4. ProcessHacker

Jeden z tych “niewidzialnych”, których używam instynktownie, bez których nie wyobrażam sobie pracy w Windows.

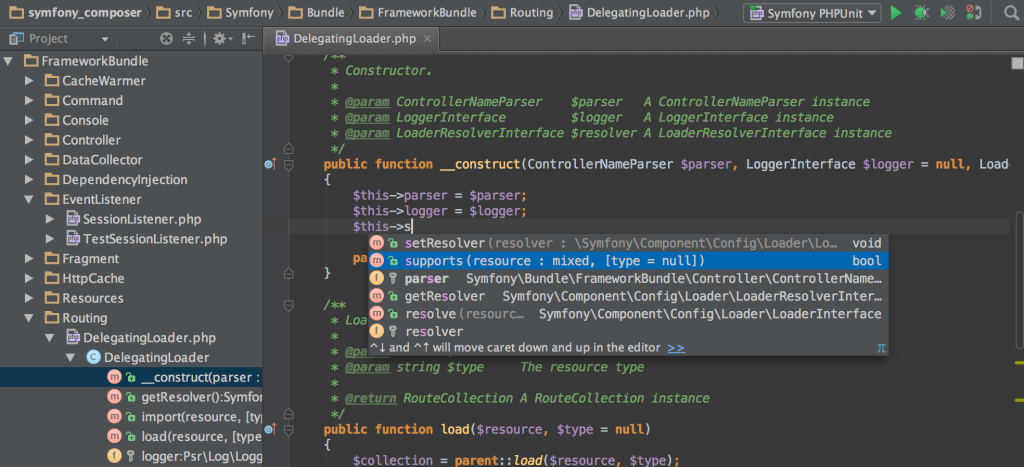

5. PhpStorm

Odkąd odkryłem środowisko PhpStorm, z genialną analizą kodu w trakcie pisania i masą przydatnych funkcji jak np. system nawigacji po kodzie, code deployment, pisanie nawet prostych skryptów w innych edytorach i ręczne wrzucanie zaktualizowanych skryptów na serwer FTP wydaje się jak czynność z innej epoki.

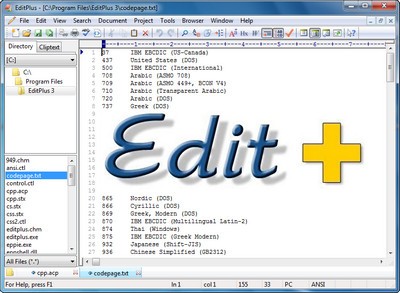

6. EditPlus

Znakomity edytor tekstu, który od lat stanowi prawdziwą klasę i podąża za wszystkimi nowinkami technicznymi, bardzo często aktualizowany. Spędziłem w nim tysiące godzin pracy nad kodem assemblera i ciężko by mi było z niego obecnie zrezygnować (no chyba, że JetBrains by wydali IDE dla assemblera).

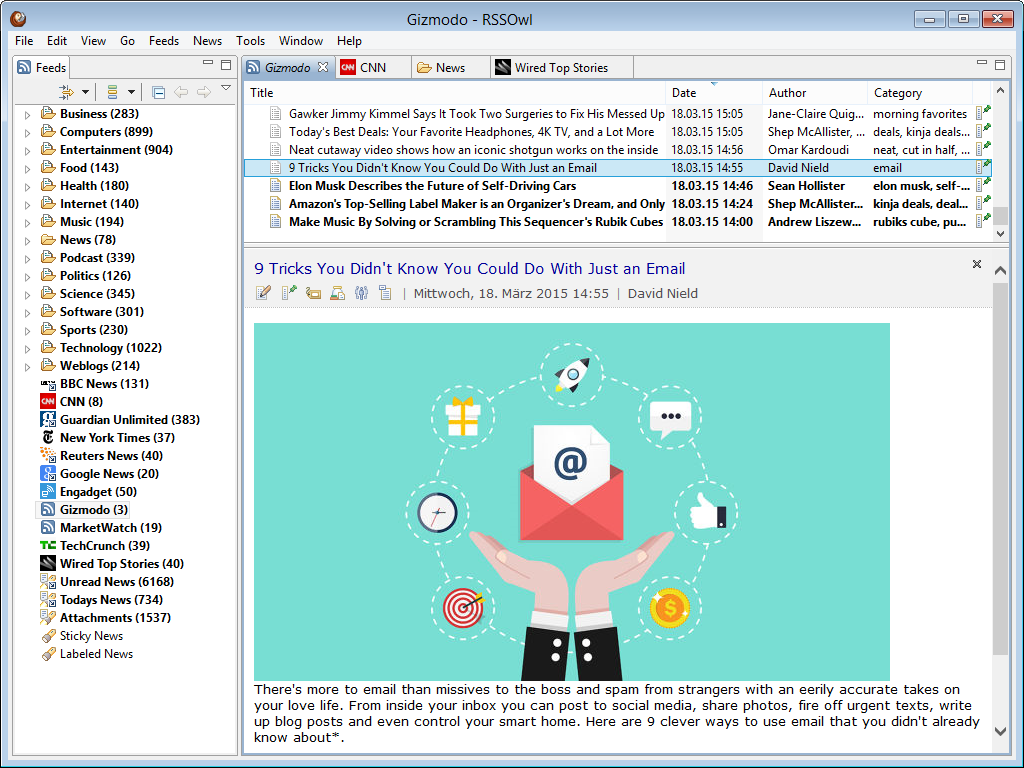

7. RSSOwl

Agregator newsów RSS / ATOM etc. z blogów, którego używam do śledzenia ponad 150 blogów, żaden inny agregator nie sprawdzał się tak dobrze w tej roli. Ciekawostką jest to, że RSSOwl zbudowany jest na bazie popularnego IDE Eclipse.

8. Opera

Mimo, że przeglądarka Opera została niejako pozbawiona swojego głównego motoru napędowego w postaci silnika Presto, to jej nowe wcielenie w barwach silnika Chromium sprawia, że nadal jest moim faworytem pomiędzy trochę zapuszczonym Firefoxem, a troszkę biednym w opcje bez masy dodatkowych i czasami płatnych rozszerzeń Chrome. Lubię ekran startowy Opery i gesty, których nie była w stanie zastąpić żadna wtyczka do Chrome.

9. TheBat

Nie wiem jak wy, ale ja nie potrafię się przyzwyczaić do obsługi poczty w klientach online i TheBat jest ze mną odkąd założyłem pierwsze konto pocztowe. Jeden z tych programów, których nie wyobrażam sobie zamienić na nic innego.

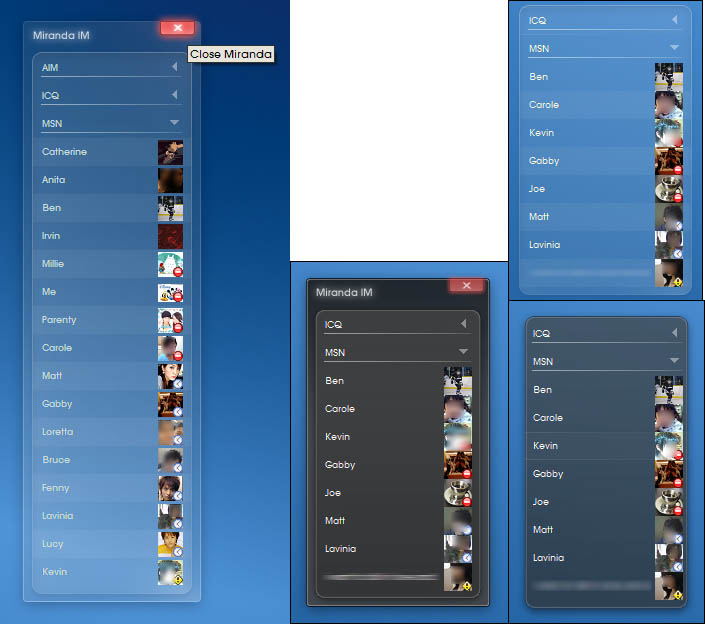

10. Miranda

Mimo, że FB i jego komunikator wyparł z rynku większość komunikatorów i ich systemy, nadal korzystam z kilku sieci do utrzymywania kontaktu ze znajomymi i klientami. Niezastąpiony jest dla mnie w tym temacie komunikator Miranda i nawet sam się sobie dziwię, że praktycznie codziennie z niego korzystam.

-

1

1

-

-

Nasz przyjaciel Dawid Gołuński wypuścił advisory dotyczące popularnego skryptu do tworzenia sklepów Internetowych – Magento wraz z przykładowym exploitem bazującym na injekcji dodatkowych komend w zapytaniu SOAP (XML eXternal Entity, w skrócie XXE).

Nasz przyjaciel Dawid Gołuński wypuścił advisory dotyczące popularnego skryptu do tworzenia sklepów Internetowych – Magento wraz z przykładowym exploitem bazującym na injekcji dodatkowych komend w zapytaniu SOAP (XML eXternal Entity, w skrócie XXE).Luki dotyczą wersji:

eBay Magento CE <= 1.9.2.1 XML eXternal Entity Injection (XXE) on PHP FPM eBay Magento EE <= 1.14.2.1

Advisory dostępne pod adresem http://legalhackers.com/advisories/eBay-Magento-XXE-Injection-Vulnerability.txt

Jak informuje Softpedia, w podobnym czasie została wykryta także luka pozwalająca na zdalne wykonanie kodu.

-

Piotrek ze strony guns.com.pl ma do sprzedaży najnowszy model noża firmy Chris Reeve (zdobywcy wielu nagród presiżowego Blade Show) – Inkosi: Jeśli lubicie takie rzeczy to zachęcam do odwiedzin na stronie Piotrka, gdzie znajdziecie ciekawe recenzje noży oraz broni airsoft oraz rejestrację na forum Custom Knives poświęconą tematyce wytwarzania noży. Znajdziecie tam wielu ciekawych polskich twórców, np.... Czytaj dalej »

-

Nie myślałem, że to możliwe, a tu proszę: http://yuzhikov.com/articles/BlurredImagesRestoration1.htm

-

Gość 5 lat dekompilował starą grę Dungeon Master i Chaos Strikes Back dla Atari ST Niech to będzie nauczka dla młodych adeptów RE:, że być może RE: zajmuje dużo czasu, wymaga sporej wiedzy, zabiera życie osobiste, ale nigdy się nie nudzi http://www.dungeon-master.com/forum/viewtopic.php?f=25&t=29805

-

Nasz tajemniczy znajomy podesłał hasło + tipy do 1 levela rekrutacyjnego crackme ESETu dostępnego na: http://www.joineset.com/assets/files/crackme2015.zip (to EXE nie ZIP jakby ktoś miał wątpliwości) Mirror: crackme2015 Hasło: Drevokocur Tip: tym haslem i ich algorytmem trzeba roz*** innego stringa z crackme i wychodzi link do prawdziwego crackme [crayon-56228b73a7225758776107/] Czyli drugie, właściwe CrackMe znajduje się na: http://www.joineset.com/assets/files/aGlkZGVu/crackme2015.zip Mirror: crackme2015 Możecie od... Czytaj dalej »

-

Od paru tygodni trwały pracę nad nową odsłoną forum programistycznego DevStart. W końcu po ciężkich bojach DevStart zostało przeniesione na system forum Invision Power Board, który jak mam nadzieję pozwoli w końcu stworzyć społeczność skupioną wokół wielu języków programowania i technologii związanych z programowaniem. Wszystkie stare wpisy zostały z nie lada trudem przekonwertowane do nowego... Czytaj dalej »

-

Jeśli interesują was takie tematy jak lock picking z pewnością zaciekawi was prezentacja funkcjonowania zamka magnetycznego zastosowanego w kłódce firmy Maverick Źródło https://blackbag.toool.nl/?p=2567

-

Bardzo interesujący wpis na blogu JavaDevMatt o grze Note Fighter na urządzenia mobilne i metodach jej promocji w Internecie. Statystyki, metody dotarcia do klienta, kanały promocji. Polecam serdecznie każdemu, kto chce lub wydaje aplikacje na urządzenia mobilne: http://www.javadevmatt.pl/2-miesiace-po-wydaniu-pierwszej-gry-mobilnej-statystyki-i-wnioski/

-

Polecam te kilka historii o programach antywirusowych i ich błędnym funkcjonowaniu, w szczególności chodzi tutaj o fałszywe detekcje (z ang. false positive detection), które dręczą od lat twórców oprogramowania (niekoniecznie zaszyfrowanego). ProtectionID i copy&paste Jak autor ProtectionID znalazł się w tarapatach, gdy tylko jeden antywirus na VirusTotal oznaczył błędnie jego plik jako malware, a reszta antywirusów jedynie... Czytaj dalej »

-

Już za kilka dni będzie można zrobić preorder książki Gynvaela Coldwinda – “Zrozumieć Programowanie”. Gynvael jest znanym researcherem, często współpracuje z Mateuszem “j00ru” Jurczykiem. Na jego kanale na YouTube możecie znaleźć podcasty, dotykające tematyki hacking, reversing oraz samego programowania. Gynvael jest także kapitanem drużyny Dragon Sector biorącej udział w konkursach CTF (Capture the Flag) organizowanych na całym świecie. Spis... Czytaj dalej »

-

Z tematem budowlańców spotkał się każdy, a kto się nie spotkał to zapewne na którymś etapie swojego życia będzie miał wątpliwą przyjemność poznać takiego cwaniaczka. Wszystkie zawarte tutaj słowa oparte są na prawdziwych zdarzeniach Typowy robol Typowy robol ma wyjebane. O tak! On będzie miał zawsze robotę, bo bardziej kumaci wyjechali do UK albo do... Czytaj dalej »

Żenada o nazwie Comodo Antivirus

w Reverse engineering

Napisano

https://bugs.chromium.org/p/project-zero/issues/detail?id=769

Jeśli sądzisz, że to jednostkowe przypadki to całkiem niedawno „zwariował” antywirus ESET i dzięki nieudolnie przygotowanym aktualizacjom – zaczął wykrywać wszędzie zagrożenia

Warto się zastanowić czy lepiej wydać pieniądze na antywirus, który zamuli komputer i jeszcze będzie sypał fałszywymi detekcjami albo będzie uruchamiał kod wszystkiego w trybie administracyjnym, czy nie lepiej kupić sobie piwko w sklepie, wyjdzie bezpieczeniej

Wyświetl pełny artykuł